Ver mais

Elon Musk dá ouvidos a trolls de extrema direita e silencia vozes de esquerda no Twitter

Bilionário parece terceirizar a extremistas de direita as decisões sobre quem deve ser banido no Twitter.

Ver mais

Bilionário parece terceirizar a extremistas de direita as decisões sobre quem deve ser banido no Twitter.

Ver mais

Dados vazados revelam que 72 mil pessoas pagaram mais de 6,7 milhões de dólares em consultas de covid-19 promovidas por grupos conspiracionistas e antivacina.

Ver mais

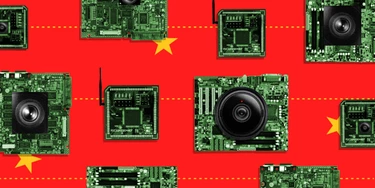

Além de ter problemas para proteger dados, o Zoom tem servidores na China e poderia ser legalmente obrigado a liberar chaves de criptografia às autoridades.

Ver mais

Para especialistas, o serviço de videoconferência usado por milhões durante o confinamento pelo coronavírus tem feito alegações enganosas sobre proteção à privacidade. A empresa consegue acessar as conversas.

Ver mais

Ocultar os detalhes de como um sistema de computador funciona não ajuda a torná-lo mais seguro. Sistemas eleitorais deveriam confiar no “design aberto”.

Ver mais

Uma análise dos processos judiciais de todos os sete casos de vazamento abertos na era Trump fornece um panorama detalhado dos métodos adotados pelo governo para identificar fontes confidenciais.

Ver mais

O Departamento de Justiça americano usou a antipatia do público em relação ao Assange para tentar criminalizar uma função vital do jornalismo investigativo.

Ver mais

Um grampo pode ser feito em qualquer etapa da cadeia de produção de computadores e outros eletrônicos – da fabricação à entrega.

Ver mais

Destaques do sétimo lançamento da newsletter interna da NSA, a SIDtoday.

Ver mais

Capacidade da NSA de invadir redes privadas de organizações poderosas traz questões quanto à segurança desse tipo de rede.

Ver mais

Na semana passada, engenheiros da Freedom of the Press Foundation descobriram uma vulnerabilidade no sistema de envio de informações confidenciais.

Ver mais

Um passo a passo para esconder o seu verdadeiro número sem perder as vantagens de usar um aplicativo de mensagens criptografadas.

Ver mais

A NSA não estava preocupada com violações a direitos de autor, mas buscava informações de inteligência em programas de compartilhamento de arquivos.

Ver mais

Boletins informativos da NSA detalham forças-tarefa para espionar cybercafés e grampear comunicações iraquianas, entre outras ações.

Ver mais

Vídeo explicativo e um guia em texto para assegurar que suas conversas privadas estão realmente seguras.

Ver mais

Assista ao vídeo para pegar dicas de como preparar seu celular antes de ir a um protesto e como se comunicar de forma segura com seus amigos.

Ver mais

Guia do especialista em segurança digital, Micah Lee, para obtenção de em endereço de e-mail, número de telefone e conta no Twitter anônimos.

Ver mais

Técnica Diceware permite a geração de uma frase secreta sem padrões que facilitam a sua descoberta

Ver mais

O que fazer, que cuidados tomar e como entrar em contato conosco mantendo seu anonimato.